DORA & TLPT

Kompleksowe usługi audytowe Securitum

DORA

Rozporządzenie o Operacyjnej Odporności Cyfrowej (DORA) to unijna regulacja, która weszła w życie 16 stycznia 2023 roku i zacznie obowiązywać od 17 stycznia 2025 roku. Głównym celem DORA jest wzmocnienie bezpieczeństwa IT instytucji finansowych, takich jak banki, firmy ubezpieczeniowe oraz spółki inwestycyjne, a także ich dostawców usług informacyjno-komunikacyjnych (ICT). Regulacja ma na celu zapewnienie operacyjnej odporności tych podmiotów w obliczu potencjalnych incydentów cyfrowych

Czy DORA dotyczy mojej organizacji?

Zgodnie z artykułem 2 rozporządzenia DORA, przepisy te odnoszą się do instytucji finansowych oraz dostawców usług finansowych, takich jak:

5 filarów rozporządzenia DORA

Identyfikacja i minimalizacja cyberzagrożeń poprzez wdrożenie procedur zarządzania ryzykiem w organizacji.

Regularne przeprowadzanie testów penetracyjnych w środowisku produkcyjnym, symulujących rzeczywiste zagrożenia.

Wdrożenie procedur zgłaszania, analizy i reagowania na incydenty cyfrowe.

Ocena i monitorowanie ryzyk związanych z dostawcami usług dla instytucji sektora finansowego.

Zapewnienie wymiany informacji pomiędzy podmiotami finansowymi o aktualnych zagrożeniach.

Czym są testy TLPT?

Threat-Led Penetration Testing (TLPT) to zaawansowane technicznie testy, mające na celu ocenę odporności cyfrowej organizacji w obliczu rzeczywistych zagrożeń. Proces ten składa się działań rozpoznawczych z zakresu Threat Intelligence, testów bezpieczeństwa środowiska informatycznego w rzeczywistym środowisku produkcyjnym (Red Team) oraz fazy końcowej w ramach której współpracujemy z Klientem bazując na wnioskach z testów.

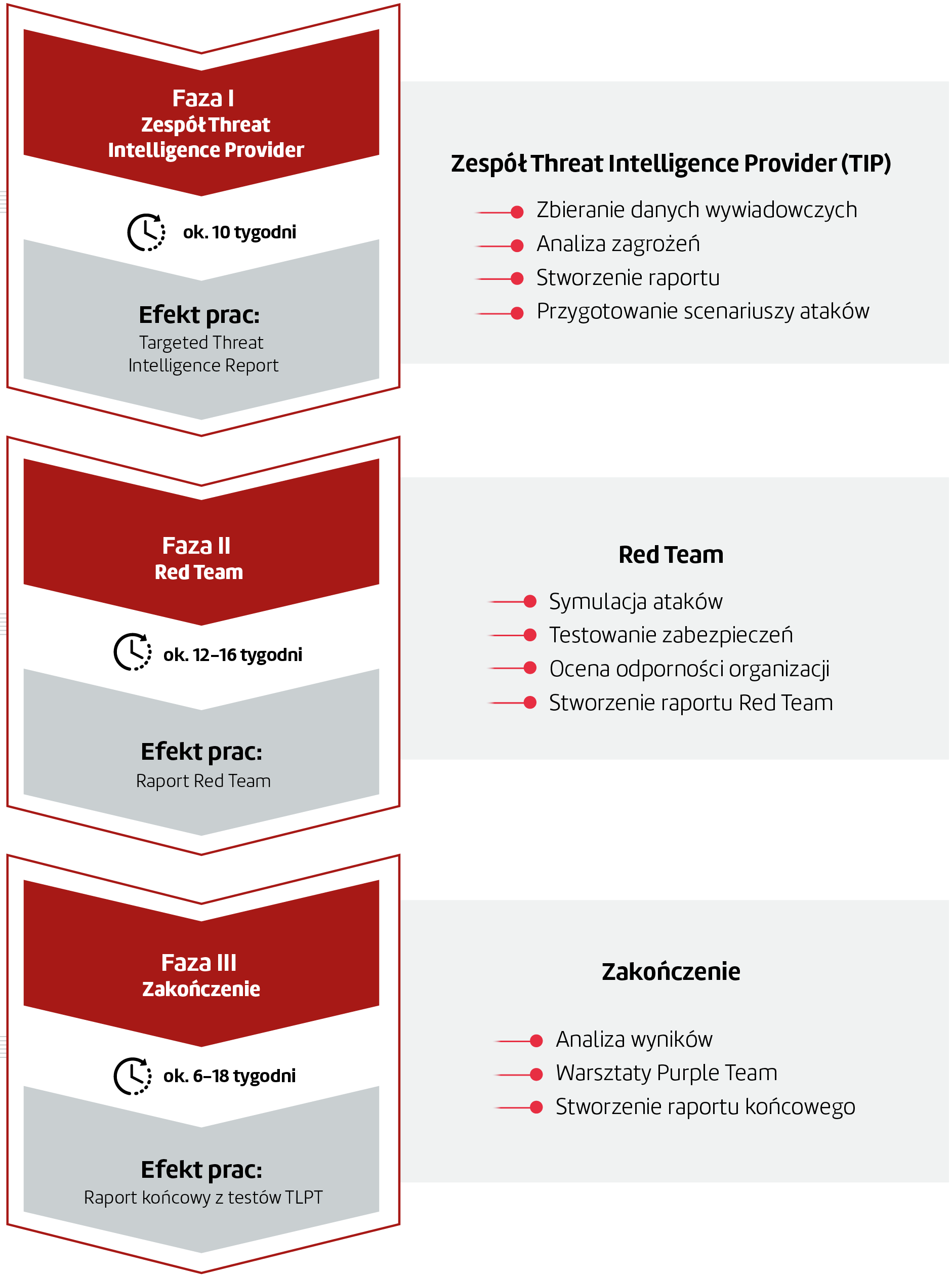

Jak realizujemy testy TLPT?

Aby zapewnić wszechstronne wykonanie usługi TLPT zgodnie z rozporządzeniem DORA, Securitum działa w oparciu o dwa niezależne zespoły w trzech fazach:

Faza 1 (ok. 10 tygodni): Zespół Threat Intelligence Provider (TIP)

Efekt: Targeted Threat Intelligence Report

W tej fazie zbieramy dane wywiadowcze i analizujemy otwarte (OSINT) oraz zamknięte (CSINT) źródła informacji, aby stworzyć szczegółowy raport dotyczący ukierunkowanych zagrożeń (Targeted Threat Intelligence Report). Raport ten dostarcza wszechstronny obraz krajobrazu zagrożeń, profili oraz metod działań adwersarzy i potencjalnych wektorów ataku przeciwko organizacji. Na podstawie tych analiz zespół TIP opracowuje scenariusze ataków do wykorzystania w następnej fazie testów.

Faza 2 (ok. 12-16 tygodni): Red Team

Efekt: Raport Red Team dotyczący przeprowadzonych testów

Po zakończeniu fazy wywiadowczej przeprowadzamy symulacje rzeczywistych ataków hakerskich, opierając się na wcześniej stworzonych scenariuszach. Pracując w działającym środowisku produkcyjnym, testujemy zabezpieczenia oraz odporność systemów, sieci, procedur oraz świadomość pracowników. Symulowane ataki są przeprowadzane dyskretnie, aby jak najlepiej odwzorować potencjalną próbę naruszenia bezpieczeństwa przez adwersarzy i ocenić rzeczywistą odporność organizacji.

Faza 3 (ok. 6-18 tygodni): Zakończenie

Efekt: Raport końcowy z testów TLPT

W ostatniej fazie analizujemy wyniki testów, opracowujemy raporty oraz współpracujemy z zespołem odpowiedzialnym za cyberbezpieczeństwo w ramach warsztatów Purple Team. Na podstawie sporządzonych opracowań oraz wyników warsztatów tworzymy ostateczny raport z testów TLPT, który podsumowuje przeprowadzone działania, oceny bezpieczeństwa systemów i procedur oraz zawiera zalecenia dotyczące poprawy bezpieczeństwa. Raport ten jest przedstawiony Zamawiającemu oraz organowi stanowiącemu nadzór nad podmiotem finansowym (TLPT Authority).

Zarządzenie ryzykiem – pozostałe testy ICT

Jednym z kluczowych wymagań rozporządzenia DORA jest efektywne zarządzanie ryzykiem w organizacji. Proces opracowywania strategii zarządzania ryzykiem powinien bazować na rzetelnych ocenach bezpieczeństwa oraz odporności infrastruktury IT. Securitum oferuje kompleksowe usługi audytowe, które umożliwiają dokładną analizę środowiska IT w Twojej firmie, identyfikując potencjalne luki i podatności w systemach. Dzięki naszym rozwiązaniom, zyskujesz pewność, że Twoja organizacja jest odpowiednio przygotowana na wszelkie zagrożenia.

Audyt bezpieczeństwa aplikacji webowych

Symulowanie ataków w celu identyfikacji luk w aplikacjach internetowych.

Audyt infrastruktury

Testowanie bezpieczeństwa sieci w celu odkrycia słabości w serwerach i urządzeniach.

Ocena bezpieczeństwa rozwiązań chmurowych

Analiza systemów chmurowych w celu wykrycia luk oraz zapewnienia odpowiedniej ochrony danych.

Testy socjotechniczne

Symulowanie ataków socjotechnicznych w celu oceny świadomości pracowników.

Audyt bezpieczeństwa aplikacji mobilnych

Ocena aplikacji mobilnych pod kątem bezpieczeństwa.

Wdrażanie SSDLC

Integracja środków bezpieczeństwa na każdym etapie rozwoju oprogramowania.

Wywiad otwartoźródłowy (OSINT)

Wykorzystywanie publicznie dostępnych informacji do identyfikacji potencjalnych zagrożeń.

Testowanie aplikacji desktopowych i konsolowych

Identyfikacja luk w oprogramowaniu desktopowym oraz wdrażanie skutecznych środków bezpieczeństwa.

Analiza konfiguracji

Przegląd ustawień systemowych w celu zapewnienia zgodności z najlepszymi praktykami bezpieczeństwa.

Przegląd kodu źródłowego

Analiza baz kodu w celu wykrycia błędów i słabości oraz wzmocnienia poziomu bezpieczeństwa.

Red teaming

Symulowanie rzeczywistych ataków w celu kompleksowej oceny efektywności środków bezpieczeństwa.

Dlaczego Securitum?

Ze względu na wysoką złożoność testów oraz ryzyko związane z ich przeprowadzaniem w działającym środowisku produkcyjnym, testy TLPT powinny być realizowane wyłącznie przez najwyższej klasy ekspertów. Securitum od lat współpracuje z czołowymi instytucjami finansowymi w Polsce i za granicą, zapewniając najwyższą jakość wykonania usług. Nasz zespół spełnia wszystkie wymagania Artykułu 5) regulacyjnych standardów technicznych dotyczących testów TLPT.

Jako lider branży testów penetracyjnych w Europie Środkowo-Wschodniej, Securitum przeprowadza ponad 700 testów bezpieczeństwa rocznie. Nasze usługi są realizowane przez zespół 35+ ekspertów cyberbezpieczeństwa, których kompetencje potwierdzają liczne certyfikaty, publikacje oraz zgłoszone CVE. W ciągu ostatnich 3 lat przeprowadziliśmy ponad 2000 testów penetracyjnych, wykryliśmy ponad 10 000 podatności i dostarczyliśmy tysiące unikalnych raportów dla setek klientów. Prowadzimy rozbudowaną działalność szkoleniową oraz popularyzujemy bezpieczeństwo w ramach portalu sekurak.pl. Jesteśmy również organizatorem jednej z największych konferencji cyberbezpieczeństwa w Polsce – Mega Sekurak Hacking Party – oraz wydawcą książek o bezpieczeństwie IT.

Jak przygotować się do testów TLPT?

1. Zrozum wymagania DORA

Zacznij od szczegółowego zapoznania się z regulacjami jakie nakłada DORA na Twoją organizację.

2. Przeprowadź wstępną ocenę bezpieczeństwa

zidentyfikuj najważniejsze zasoby, systemy oraz procedury które powinny zostać przetestowane w ramach audytu.

4. Skontaktuj się z Securitum

Wybierz najlepszych audytorów na rynku.

FAQ

Q:

Czym różni się TLPT od zwykłego testu penetracyjnego?

Podczas gdy zwyczajne testy penetracyjne mają na celu wykrycie najczęściej występujących podatności w systemach, testy TLPT koncentrują się na symulowaniu prawdziwych scenariuszy zagrożeń, które mogą zostać użyte przez grupy cyberprzestępcze.

Q:

Jak często powinno się wykonywać testy TLPT?

Zgodnie z wymaganiami DORA, testy TLPT powinny być przeprowadzane co najmniej raz na trzy lata. Zaleca się jednak częstsze wykonywanie testów w sytuacji zmiany bądź modernizacji systemów IT.

Q:

W jakim języku może być przeprowadzany proces audytu?

Proces audytu może być przeprowadzany w zależności od potrzeb i preferencji Klienta, zarówno w języku polskim, jak i angielskim. Raport końcowy również dostarczamy w wybranym przez Klienta języku.

Q:

Jak długo trwają testy TLPT?

Długość trwania testów TLPT zależy od ustalonego zakresu audytu oraz złożoności obsługiwanego systemu, w porozumieniu z zamawiającą organizacją oraz organem nadzorującym. Rozporządzenie DORA przewiduje, że faza wywiadowcza będzie trwała ok. 10 tygodni, zaś faza Red Team – minimum 12 tygodni.